Gerade mal einen Monat nach der WannaCry-Attacke, bei der über Zweihunderttausend Rechner in aller Welt verschlüsselt wurden, fällt ein alter Bekannter unter den Erpressungstrojanern wieder weltweit über die Computersysteme her.

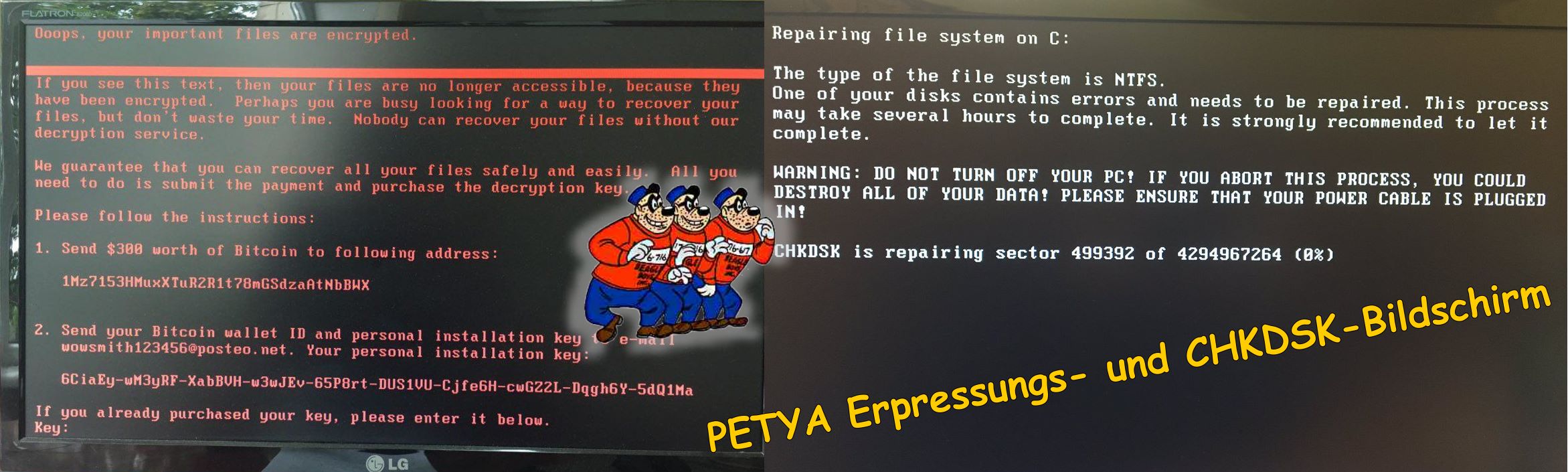

Der Schädling heißt Petya, und er hatte zum ersten Mal im März 2016 für Aufsehen gesorgt: Anders als die üblichen Kryptotrojaner verschlüsselte Petya nicht nur die Dateien auf dem Rechner, sondern änderte auch den Bootsektor der primären Festplatte, so dass kein Betriebssystem mehr auf betroffenen PCs starten konnte.

Deshalb soll hier kurz erklärt werden, wie man sich vor einer Infektion durch den aggressiven Schädling schützen kann:

Deshalb soll hier kurz erklärt werden, wie man sich vor einer Infektion durch den aggressiven Schädling schützen kann:

Schutzmaßnahme Kill Switch

George Argyrakis veröffentlicht auf Twitter viele Details zu der neuen Petya-Variante, die zur Ausbreitung über SMB und #EternalBlue nutzt – einen der bekannt gewordenen NSA-Hacks. Hier findet sich auch ein Link zu einer präventiven Schutzmaßnahme gegen Petya-Infektionen durch die neue Version des Erpressungstrojaners:

Unter dem Hashtag #StopPetya wird auf einen Kill-Switch hingewiesen, mit dem man die Infektion bei bisher noch nicht betroffenen Dateien verhindern kann. Dazu muss man einfach nur die Datei C:\Windows\perfc auf seinem PC erzeugen, die den Kill-Switch im Code des Trojaners triggert.