Unbekannten gelang es für kurze Zeit, die Kontrolle über das Git-Repository der Programmiersprache PHP zu übernehmen. Dabei wurden auch zwei Hintertüren in den Programmcode eingefügt.

Wie der Angriff gelang, ist noch nicht bekannt. Als Konsequenz aus dem Vorfall will man den Code in Zukunft nicht mehr selbst hosten.

Der PHP-Entwickler Nikitia Popov informierte die Community über den Vorfall per Email und kündigte darin auch gleich an, dass die Entwicklung von PHP künftig auf Github stattfinden soll. Man habe sich dafür entschieden, dass “die Betreuung unserer eigenen Git-Infrastruktur ein unnötiges Sicherheitsrisiko ist”, erläuterte Popov.

Das selbstentwickeltes Zugriffssystem als Risiko

Bis heute nutzt PHP eine Kombination der Software Gitolite und eines selbst entwickeltes Zugriffssystem namens Karma. Laut Popov sieht es so aus, dass der Git-Hosting-Server kompromittiert wurde und dass es sich dabei nicht um einen Angriff auf die Accounts einzelner Personen handelte.

Details zu den Hintertüren

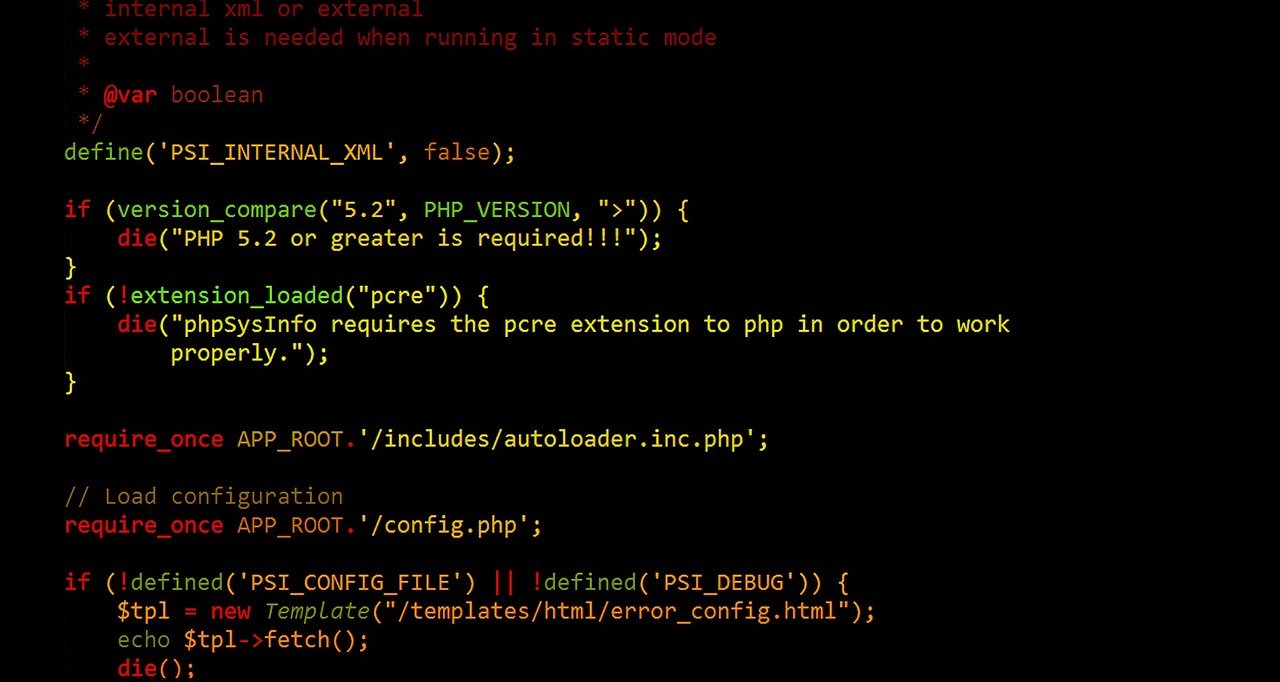

Die beiden Commits ändern den Code von PHP, wodurch er über den User-Agent-String ausgeführt werden kann. Getriggert wird die Hintertür durch die Zeichenkette “zerodium“, den Namen eines bekannten Exploit-Händlers. Es ist aber kaum anzunehmen, dass Zerodium tatsächlich für den Angriff verantwortlich ist – hier wird ein Ablenkungsversuch angenommen.

Der Schaden ist überschaubar

Weil der Angriff auch relativ schnell entdeckt wurde, ist das Risiko überschaubar, und der Hintertür-Code landete in keinem PHP-Release.

Betroffen können nur Personen sein, die in einem kurzen Zeitfenster den Git-Code von PHP ausgecheckt und dann auf einem öffentlich erreichbaren Server installiert haben.